教員一覧 List of faculty members

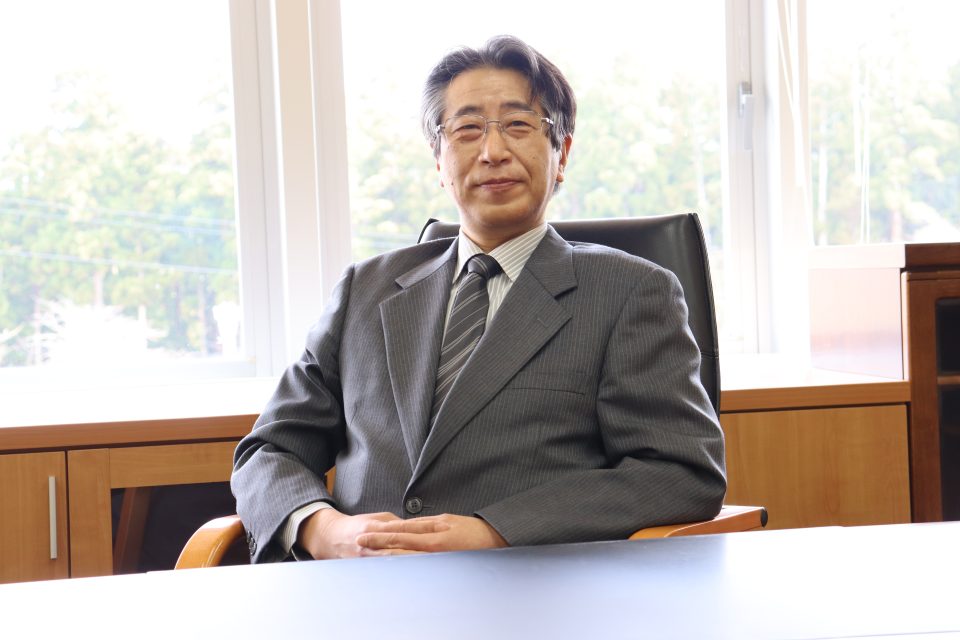

白勢 政明 教授

SHIRASE, Masaaki Professor

白勢 政明 教授

SHIRASE Masaaki所属:

情報アーキテクチャ学科、 情報アーキテクチャ領域、 高度ICT領域、 複雑系情報科学領域

研究分野

情報セキュリティ前職・前歴

北陸先端科学技術大学院大学担当科目(学部)

ハードウェア基礎、ハードウェア設計、情報代数と符号理論学位

博士(情報科学)

SHIRASE, Masaaki Professor

Affiliation:

Department of Media Architecture、 Media Architecture Field、 Advanced ICT Field、 Complex System Information Science Field

Research Fields

Information SecurityAcademic Background

Japan Advanced Institute of Science and Technology (JAIST)Subjects in Charge (Undergraduate)

Basic Hardware, Hardware Design, Information algebra and code theoryDegree

Dr. of Information Science研究内容

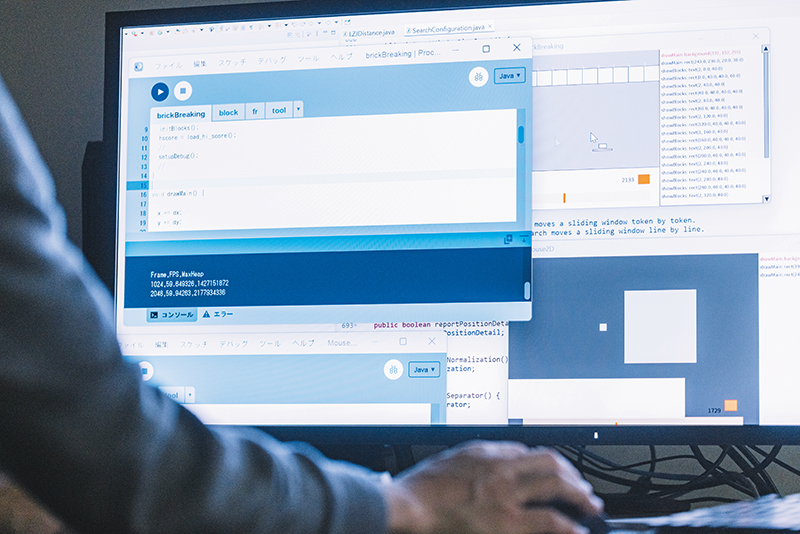

暗号技術を基とした情報セキュリティを研究しています。暗号技術は情報セキュリティの基礎技術であるため、一見地味に見えますが、とても奥の深いやりがいのある分野です。公開鍵暗号と呼ばれる暗号は一般に暗号処理の計算ストが高く普及の妨げとなっており、そのため暗号アルゴリズムや実装法の改良が必要です。私の最近の研究テーマは、楕円曲線暗号やペアリング暗号のアルゴリズムの改良、メニーコア・コプロセッサをターゲットとした並列実装、電子書籍のための著作権保護技術の開発などです。更に、暗号の安全性の解析という観点から暗号解読実験も行っています。

研究の魅力

情報セキュリティは、数学の分野である整数論(有名なオイラーやフェルマーの結果)や楕円曲線論、CPUの構造を意識したプログラミング、実システム(ネットワーク、モバイル端末など)への応用、法学まで様々な分野が関係しています。研究していると、驚くことや不思議なことにたくさん出会えます。

実績

- ペアリング暗号ハードウェア:ポスドクの時に、NEDOプロジェクト「Pairing Liteの研究開発」に参加し、世界発のペアリング暗号ハードウェアの開発に関わりました。

- 小型CPUのための暗号実装:センサノードに搭載されている小型CPUに暗号を実装する目的で、小型CPUの特徴(メモリアクセス法や非パイプライン構造)を意識した実装法であるBlock Comb法を開発しました。

- ペアリングに適した楕円曲線の構成:ペアリング暗号には特殊な楕円曲線が必要となるのですが、その楕円曲線が簡単に構成できることを示しました。

- 暗号用乗算器の設計:ハードウェアで暗号処理を行うときに有用な高性能多ビット乗算器の構成法を提案しました。

主な著作・論文

- Fagen Li, Masaaki Shirase, et al. : Certificateless hybrid signcryption. Mathematical and Computer Modelling (2013)

- Takuya Hayashi, Masaaki Shirase, et al. : Solving a 676-bit Discrete logarithm problem in GF(36n). IEICE Transactions (2012)

- 佐々木良一, 白勢政明他 : 情報セキュリティの基礎, 共立出版 (2011)

- Universal construction of a 12th degree Extension field for asymmetric pairing. IEICE Transactions (2011)

- Masaaki Shirase, et al., : Efficient Implementation of pairing-based cryptography on a sensor node. IEICE Transactions (2009)

- Masaaki Shirase, et al. : Efficient computation of EtaT pairing over GF(24n) with Vandermonde matrix. ETRI Journal (2009)

Research Contents

My research content is information security based on cryptography technology. Cryptography technology is deep and changeable although it may seem to be unspectacular because it is a basic technology. Computational cost of modern cryptographies such as public key cryptographies is generally highly, thus, we have to improve algorithms and implementation method of them. My recent themes are improvement of algorithms for computing elliptic curve and pairing-based cryptographies, hardware implementation, software implementation targeting many-core co-processor in parallel, application of cryptographic technology to digital rights management (DRM) of digital books and experimental trial to break cryptography.

Attractive Factors of My Research

Information security becomes concerned with various fields, number theory including results by Euler and Fermat and elliptic curve theory in mathematics, programming technique based on architecture of CPU, application to practical systems such as network and mobile devise, and study of law. If you research information security, then you meet many miracle and amazing things.

Achievements

- Hardware of pairing-based cryptography : When I was a post-doctor, I joined NEDO Project, “Pairing Lite”, whose purpose was to design the first hardware of pairing-based cryptography.

Implementation of cryptography on tiny CPU : I proposed the Block Comb method to efficiently implement cryptography for tiny CPU mounted on sensor nodes, in which properties of tiny CPU such as type of memory access and non-pipelined organization were taken account. - Construction of elliptic curves suitable for pairing : We need special elliptic curves for pairing-based cryptography. I showed some of such elliptic curves were easily constructed.

- Design of multiplier for cryptography : I proposed how to design many-bit high-performance multiplier which was used for hardware implementation of cryptography.

Major Books and Papers

- Fagen Li, Masaaki Shirase, et al. : Certificateless hybrid signcryption. Mathematical and Computer Modelling (2013)

- Takuya Hayashi, Masaaki Shirase, et al. : Solving a 676-bit Discrete logarithm problem in GF(36n). IEICE Transactions (2012)

- Ryoichi Sasaki, Masaaki Shirase, et al. : Fundamentals of information security, Kyoritsu Shuppan (2011)

- Universal construction of a 12th degree Extension field for asymmetric pairing. IEICE Transactions (2011)

- Masaaki Shirase, et al., : Efficient Implementation of pairing-based cryptography on a sensor node. IEICE Transactions (2009)

- Masaaki Shirase, et al. : Efficient computation of Eta_T pairing over GF(2^4n) with Vandermonde matrix. ETRI Journal (2009)